《eBPF 云原生安全:原理与实践》书中示例程序的完整源代码

#K8s #DevOps

https://github.com/mozillazg/cloud-native-security-with-ebpf

#K8s #DevOps

https://github.com/mozillazg/cloud-native-security-with-ebpf

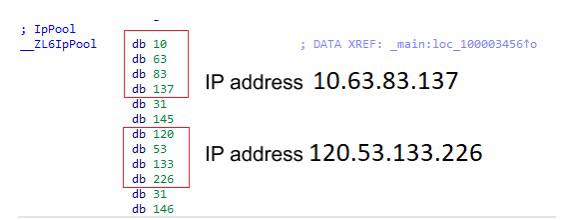

hxxp://vpn.mihoyo[.]com/uploads/OpenVPNConnect.zip

ksoqing:// 来拉起指定的exe去下载白名单域名地址的dll并执行。JSCefServicePath 参数可以用来执行本地已有的任意dll。这样攻击者就只剩下如何事先获得可预测的地址了。然后金山自己弄了套幽默的缓存机制让攻击者有事先可预测的本地地址来引用下载的dll(自己下了啥东西也不检查)。这样就达成了 1.5 click RCE。JSCefServicePath (大小写敏感),如果有,把它忽略并且拉起正确的 jscefservice.dll ;-JSCEFServicePath=<ATTACKER_CONTROLLED> 导致可以忽略掉第一个检查,然后 ksojscore.dll 拿参数的时候会忽略大小写,造成攻击者可以绕过第一个检查。CefPluginPathU8 , jscefservice.dll 会试图加载 <CefPluginPathU8>/libcef.dll ,而且不检查签名。这样第二个检查也被绕过了。