OKHK 👀

个人数字泔水\(◔‿◔)

✨ Thinking...

✨ Thinking...

-

-

-

- vim 编辑文件后想保存却发现没有用 sudo 时

只需要

:w !sudo tee %就可以了

https://fxtwitter.com/aiandcloud/status/2064724187848257831

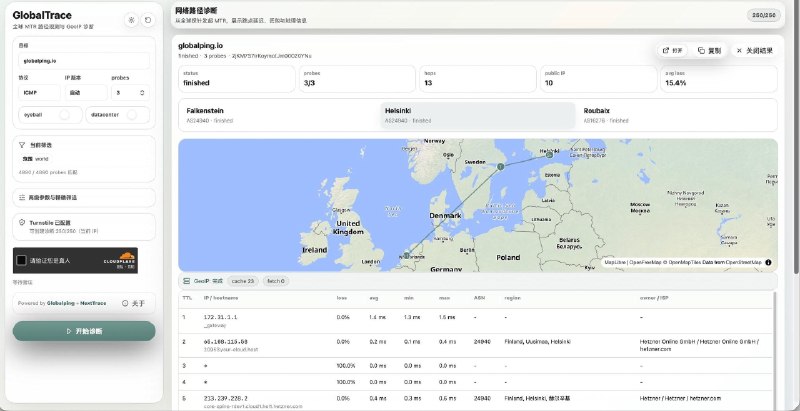

#Shell #TIL - https://lg.nxtrace.org/

GlobalTrace 是一个 Globalping x NextTrace 的开源项目,借助 Globalping 遍布全球的 Probe 发起路由追踪,并结合 NextTrace 骨干网 IP 数据库增强地理位置与网络归属信息。

项目地址: https://github.com/nxtrace/GlobalTrace - files.md - 基于 Markdown 的本地优先个人知识管理工具,可自建同步服务端

https://app.files.md/

https://github.com/zakirullin/files.md

基于纯 Markdown 文件的本地优先、LLM 友好的极简笔记与卡片思考应用,解决传统复杂笔记工具带来的认知过载与思维延迟问题。

● 聊天式流式输入: 采用类似对话的即时发送机制,实现无痛捕捉灵感、任务、随笔与清单,避免中断当前工作流。

● 本地优先与多端同步: 数据全量以原生.md文件存储在本地设备,支持通过云盘、自建 Go 服务或 Telegram 机器人进行无状态同步。

● 低认知负荷设计: 严构代码且零构建系统,无多余插件和复杂层级,文件目录结构预定义,极易被大语言模型(LLM)完整理解与扩展。

#Markdown #Tool #GitHub #HomeLab #Golang - 最近聊到 AI 带来的职业焦虑问题,今晚正好和人聊了一下

对于大部公司而言 AI 可能可以替代不少环节,但是在最后一公里还差了很多

AI 时代带来交付和 Review 压力是极为恐怖的。要么 All in AI,要么要很限制 AI 的使用范围

而允许人使用 AI Coding 但是配套设置没跟上最后的后果就是,AI 会以一种狂暴的速度拉爆所有人

https://stripe.dev/blog/minions-stripes-one-shot-end-to-end-coding-agents

https://stripe.dev/blog/minions-stripes-one-shot-end-to-end-coding-agents-part-2

我还是建议大家都看一下这两篇文章再焦虑

或者说根据我自己的经验,焦虑之前可以判断以下几点

1. 自己公司是否有足够的 Context Memory 系统的建设,能让 AI 获取足够的 domain knowledge 吗?

2. 是否有足够的 devcontainer 等基建,能够让 Agent 有隔离的自迭代的跑起来

3. 是否有足够成熟的交付体系,通用框架,可以让 AI code 直接低成本的自动部署上线

4. 是否有足够的 skill/memory 等共享机制来复用通用能力

5. 数据仓库是否有足够的权限控制,可以实现满足 合规下的 AI 数据接入

如果以上有三点都没有做到,那我觉得暂时不用担心自己被 AI 替代,因为替代你的成本会很高。

请放心,AI 不会替代你,只会拉爆你 - 继续发点开胃小菜,欢迎转发分享,让更多需要观看世界杯的朋友能够顺利观看世界杯,这次直播源属于不需要部署的频道,内部包含部分高帧率的AV3A频道,需要支持AV3A解码的播放器,普通频道任何播放器都能解码:

唯一订阅:http://82.156.243.185:33389/fwc.m3u

大家记好了这个订阅链接,后期会直接在这个订阅链接里面加各种频道,包括各种4K,更多4K频道需要等到世界杯开幕后慢慢调试逐渐加入,要实现全自动化列表更新,大家多多宣传本频道,多多转发,可以在任何论坛博客转发。

等不及上4K的朋友,可以直接部署本频道的4K Docker,可以流畅观看所有世界杯4K HLG精彩赛事:https://t.me/iptvorganization/35 - 一觉醒来发生了什么 06 月 11 日

#Daily

2026 年 6 月 11 日

🌍 资讯快读

1、科学家发现距今 530 万年前的鲸类化石群

https://www.jiemian.com/article/14568327.html

2、篮坛新秀李沂泽因虚报年龄被罚限制参赛三年

https://www.jiemian.com/article/14563399.html

3、重庆警方通报网传“一男子虐待领养犬只”

https://www.jiemian.com/article/14568065.html

4、百度升级 AI 高考志愿填报服务

https://www.jiemian.com/article/14567139.html

👬 即刻镇小报

1、总结下我使用 Codex 的 8 个高频场景

https://m.okjike.com/originalPosts/6a27e906aa39df5104041464

2、用 71 天计划帮助你找回“幸福感知”的能力

https://m.okjike.com/originalPosts/6a27d0704eabc800c11c3f3e

3、千尺冰川下最蓝的蓝

https://m.okjike.com/originalPosts/6a27ab4165c365ce69d8405e

4、把自己攒了半年的 AI 工具开源了

https://m.okjike.com/originalPosts/6a26a81baa39df5104e39bd8

今日即刻镇小报内容来自 @小盖 fun @HandsoMeng @Louisie @Chubby. ,感谢以上即友的创作与分享。 -

- 阿美瑞肯 - 国家反诈中心 😁

- FCC 计划在美国推行手机实名制

#隐私

美国联邦通信委员会(FCC)想要杀死匿名的一次性手机,计划通过法律强制要求电信公司存储手机用户的个人信息,相关个人信息包括政府颁发的身份识别号码和实际地址。此举引发了隐私倡导者和民权活动人士的担忧,认为美国在向专制国家看齐。FCC 给出的理由是打击诈骗,旨在阻止诈骗分子接入电信网络,“执法人员能更好地识别诈骗分子”。FCC 将这些措施比作银行为防止洗钱而收集的数据。

https://yro.slashdot.org/story/26/06/09/2026231/fcc-wants-to-kill-burner-phones-by-forcing-telecoms-to-get-all-customers-ids -

- Google Chrome 准备移除对 Manifest V2 的支持,杀死 uBlock Origin

#ChromeGoogle Chrome 准备完全移除对 Manifest V2 的支持,彻底杀死 uBlock Origin。

Chrome 将只支持 Manifest v3 扩展,开发者声称 Chrome 默认禁用 Manifest V2 扩展已有一年多时间,继续支持相关功能存在技术上的挑战,Chrome 未来发布的版本将逐步移除 Manifest V2 相关功能,最终彻底将其移除:Chromium 150 移除 ExtensionManifestV2Disabled 选项,Chromium 151 将移除 ExtensionManifestV2Unsupported 选项,Chromium 151 将移除 ExtensionManifestV2Availability 选项,Chromium 151 预计将移除 AllowLegacyMV2Extensions 选项。

基于 Chromium 的浏览器预计将会跟随,主要浏览器开发商中 Mozilla 公开声明会继续支持 Manifest v2 扩展。

流行的广告屏蔽扩展 uBlock Origin 基于 Manifest V2,想要继续使用该扩展的用户可能只能迁移到 Firefox 了。

https://www.neowin.net/news/google-chrome-is-killing-all-ublock-origin-bypasses-microsoft-edge-opera-to-follow/这下要彻底按死了 -

- 一觉醒来发生了什么 06 月 10 日

#Daily

2026 年 6 月 10 日

🌍 资讯快读

1、国家互联网应急中心提醒:部分智能体技能包(Skills)存在越狱和挖矿风险

https://www.jiemian.com/article/14560854.html

2、日媒称美方请求中方恢复对日本出口稀土,外交部回应

https://www.jiemian.com/article/14558489.html

3、阿里巴巴、百度、蔚来、药明康德回应“被美国防部列入中国军工企业名单”

https://www.jiemian.com/article/14557298.html

4、全国多地高考今日结束,查分时间陆续公布

https://www.thepaper.cn/newsDetail_forward_33338071

5、美团发布 AI 浏览器 Tabbit 1.0,可自动执行各类任务

https://www.pingwest.com/w/314488

👬 即刻镇小报

1、《异度神剑》新作《异度神剑:创世》正式公开

https://m.okjike.com/originalPosts/6a28309256b586ed8f9b57ca

2、哪年哪日盼佳話

https://m.okjike.com/originalPosts/6a27fd208694679c363b5624

3、豆包简直像 ai 界的百度一样

https://m.okjike.com/originalPosts/6a278ac3aa39df5104fa6b08

4、香江随笔|深圳的房子和背后的城市逻辑

https://m.okjike.com/originalPosts/6a2676be1bd695bf201d802c

今日即刻镇小报内容来自 @愚者的片尾 @秋葉舞風 @魔法少女巴依老爷 @百万港女的梦想 ,感谢以上即友的创作与分享。 -

- 🖼 一抹蓝色

#Bing_Wallpaper

一抹蓝色

赫瑙萨波鲁尔火山口, 菲亚拉巴克自然保护区, 兰德曼纳劳加尔, 冰岛 (© Juan Maria Coy Vergara/Getty Images)

4K | 1080P -

- 😁