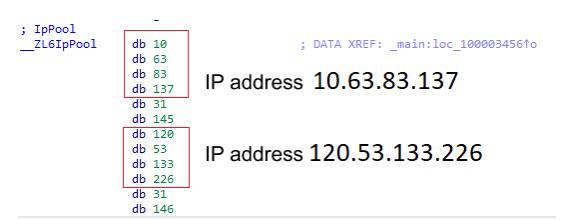

macOS版HZ Rat后门针对DingTalk和WeChat用户,后门下载来自米哈游2024年6月,研究人员发现了一个专门针对DingTalk和WeChat用户的macOS版HZ Rat后门。该后门几乎完全复制了其Windows版本的功能,唯一不同的是通过攻击者服务器接收shell脚本形式的有效载荷。一些样本使用本地IP地址连接到C2服务器,显示出可能的定向攻击意图,且可能用于在受害者网络中进行横向移动。

HZ Rat最早于2022年由DCSO研究人员检测到,最初针对Windows系统并通过PowerShell脚本接收命令。macOS版后门的安装包名为OpenVPNConnect.pkg,作为合法应用的包装,包含两个恶意文件:exe和init,其中“init”是实际的后门,负责与C2服务器建立连接。

该后门主要通过XOR加密与C2服务器通信,支持执行shell命令、写文件、发送文件和检查受害者在线状态等功能。研究表明,攻击者利用该后门收集包括系统信息、网络连接信息、WeChat和DingTalk用户数据等在内的敏感信息。

大部分C2服务器位于中国,少数在美国和荷兰。研究人员还发现,恶意安装包曾从中国游戏公司米哈游的域名下载。目前尚不清楚该文件如何到达合法域名以及公司是否被攻击。

研究表明,HZ Rat背后的攻击者依然活跃,且可能继续针对相关用户进行攻击。用户应及时更新安全软件并警惕不明来源的文件

下载。

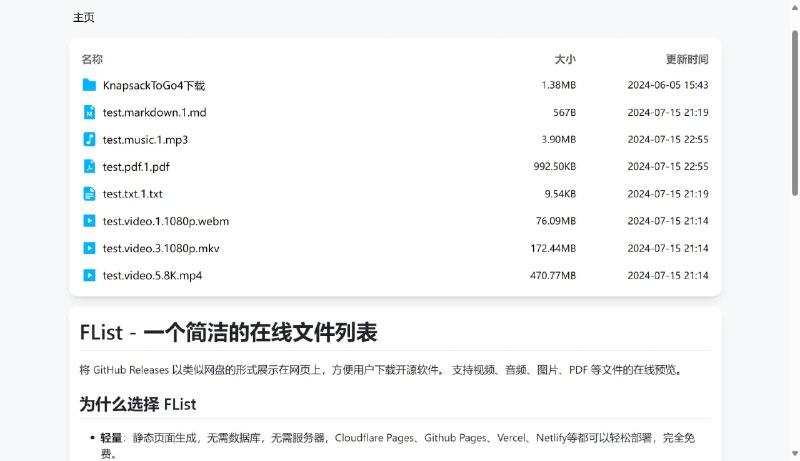

后门下载链接

hxxp://vpn.mihoyo[.]com/uploads/OpenVPNConnect.zip

数据收集:

WeChat:恶意软件尝试获取受害者的WeChat ID、电子邮件和电话号码,这些数据以明文形式存储在userinfo.data文件中。

DingTalk:攻击者更关注更详细的受害者数据,如用户工作的组织和部门名称、用户名、公司电子邮件地址和电话号码。这些数据主要从orgEmployeeModel文件中提取。如果该文件缺失,恶意软件会在sAlimailLoginEmail文件中查找用户的电话号码和电子邮件,或者在DingTalk缓存文件.holmes.mapping中寻找用户的电子邮件,这些文件也未加密,并以明文形式存储数据。